Podmioty sektora finansowego są wystawione na szereg zagrożeń, które mogą skutkować dużymi stratami. Straty finansowe w formie różnych kar czy utraconych przychodów są jednymi z możliwych konsekwencji. Istnieją jednak również straty potencjalnie znacznie poważniejsze dla działalności, takie jak brak możliwości kontynuacji, zniszczony wizerunek czy kary regulacyjne, m.in. odebranie licencji na określony typ działalności, odpowiedzialność karna. W artykule dowiesz się, jak przeprowadzić analizę ryzyka zgodnie z DORA.

Dlaczego analiza ryzyka jest tak ważna?

Szacowanie ryzyka w tym analiza ryzyka związana ze środowiskiem ICT ma kluczowe znaczenie dla instytucji finansowych. Ma ona realny wpływ na podniesienie poziomu bezpieczeństwa. Dlatego DORA nakłada obowiązek przeprowadzenia analizy ryzyka ICT i musi ona być prowadzona i wykazywana dla zachowania “rozliczalności”. Analiza ryzyka zgodnie z DORA umożliwia identyfikację, ocenę i zarządzanie ryzykiem związanym z utrzymywaniem działania środowiska ICT oraz zapewnienia poufności, integralności i dostępności informacji. Jest to kluczowe dla zapewnienia stabilności i bezpieczeństwa działania podmiotów finansowych. Rozporządzenie wymaga, aby instytucje finansowe skupiły się na ochronie interesów swoich klientów poprzez identyfikację potencjalnych ryzyk operacyjnych i podejmowanie działań mających na celu ich minimalizację. Przeprowadzenie analizy ryzyka zgodnie z DORA pozwala na wczesne wykrywanie potencjalnych zagrożeń i podejmowanie działań zapobiegawczych, co może przyczynić się do zmniejszenia ryzyka wystąpienia incydentów w kontekście ICT i ewentualnych awarii wpływających na operacyjną odporność cyfrową. W ten sposób, analiza ryzyka odgrywa kluczową rolę w zapewnieniu stabilności, bezpieczeństwa, ochrony interesów klientów i zapobieganiu potencjalnym incydentom operacyjnym.

Metodyka oceny ryzyka dla utrzymania pełnej kontroli

W celu utrzymania pełnej kontroli nad ryzykiem związanym z ICT, podmioty finansowe muszą posiadać wszechstronne umiejętności umożliwiające solidne i skuteczne zarządzanie ryzykiem tego rodzaju. DORA w artykule 3 definiuje ryzyko związane z ICT jako: każdą dającą się racjonalnie określić okoliczność związaną z użytkowaniem sieci i systemów informatycznych, która – jeżeli dojdzie do jej urzeczywistnienia – może zagrozić bezpieczeństwu sieci i systemów informatycznych, dowolnego narzędzia lub procesu zależnego od technologii, bezpieczeństwu operacji i procesów lub świadczeniu usług poprzez wywoływanie negatywnych skutków w środowisku cyfrowym lub fizycznym.

DORA nie narzuca jednej konkretnej metodyki oceny ryzyka, ale wymaga takiej metodyki, która skupia się na wartości i krytyczności posiadanych aktywów informacyjnych i wspierających (np. Art. 5 RTS JC 2023 86) oraz wpływie utraty przez nie atrybutów bezpieczeństwa (poufność, integralność, dostępność i autentyczność) na funkcje biznesowe organizacji. Z tego powodu stosowanie metodyki w podejściu Asset Based Approach, jest wypełnieniem wymagań UE w tym zakresie. Przyjmujemy więc, że oszacowanie ryzyka na bazie norm z rodzin ISO27000 oraz 22300 wypełnia obowiązki przepisów rozporządzenia.

Ramy zarządzania ryzykiem

Analiza ryzyka jest elementem ram zarządzania ryzykiem. Posiadanie ich jest jednym z podstawowych zadań podmiotów finansowych w związku z DORA. Rozporządzenie nakazuje, aby ramy były solidne, kompleksowe i dobrze udokumentowane, dzięki czemu będą pozwalały na szybkie, skuteczne i wszechstronne reagowanie na ryzyko związane z ICT. Precyzując – na ramy składają się strategie, polityki, procedury, protokoły i narzędzia ICT, które razem pozwalają na ochronę zasobów informacyjnych i ICT. Część podmiotów, które zostały wymienione w artykule 16 rozporządzenia może stosować uproszczone ramy zarządzania ryzykiem, które ułatwiają cały proces zarządzania ryzykiem dla tych organizacji.

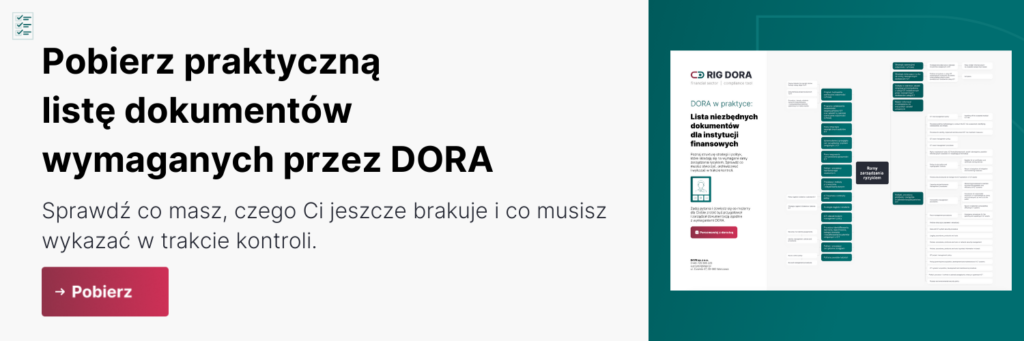

Opracowanie ram ryzyka: tworzenie dokumentów i przypisywanie do odpowiednich polityk to ważny projekt w całym procesie wdrożenia DORA. Chcesz przemyśleć ten etap prac? Może pomóc Ci w tym opracowana przez nas, gotowa lista wszystkich dokumentów, które powinny być ujęte w ramach zarządzania ryzykiem.

Szacowanie ryzyka jako element analizy ryzyka

Mitygacja ryzyka nie jest możliwa jeżeli jest ono niezidentyfikowane. Z tego powodu kluczowym elementem w ramach zgodności z DORA jest proces identyfikacji i szacowania ryzyka. Podmioty finansowe muszą wykazywać się zrozumieniem swojego środowiska ICT, czyli zgodnie z DORA są to: funkcje biznesowe, zadania i obowiązki, zasoby informacyjne i zasoby ICT wspierające te funkcje oraz ich zadania i zależności w odniesieniu do ryzyka związanego z ICT.

Wiedza o własnym środowisku ICT pozwala przejść do następnego etapu, czyli identyfikacji ryzyka. Podmiot finansowy musi ocenić możliwość wystąpienia wszystkich ryzyk, nawet tych mało prawdopodobnych, w kontekście każdego ze zidentyfikowanych składowych środowiska ICT. Ocenie poddawane są możliwości wystąpienia incydentów, różnego rodzaju cyberzagrożeń, błędów ludzkich i złej woli, zagrożeń ze strony innych podmiotów finansowych, koncentracji wpływu dostawców zewnętrznych ICT, wpływu natury oraz innych, możliwych do urzeczywistnienia się ryzyk. Analiza powinna być przeprowadzana minimum raz w roku oraz zawsze w przypadku znacznych zmian w środowisku ICT, jak wprowadzenie nowych technologii czy systemów. Cały proces powinien być wcześniej dobrze, strategicznie zaplanowany, ponieważ stopień skomplikowania analizy i zarządzania ryzykiem może być wysoki. Powtarzająca się analiza obejmująca wiele obszarów, może okazać się zbyt skomplikowana do ręcznej oceny, przez co bez wykorzystania odpowiedniego narzędzia, nie będzie możliwe ocenienie aktualnego poziomu ryzyka ICT.

Podejście proporcjonalne

Przedstawiciele rynku finansowego w zależności od swojego stopnia rozwoju mają różne możliwości i potrzeby ochrony przed zagrożeniami ICT. DORA zauważa ten fakt, skutkiem czego tworzy zasadę proporcjonalności. Zgodnie z nią podmioty finansowe stosują przepisy wynikające z DORA sposób współmierny do swojej wielkości, profilu ryzyka oraz charakteru, skali i stopnia złożoności swoich usług, działań i operacji. Organizacje te są zobowiązane do analizy stosowania tej zasady w kontekście zarządzania ryzykiem związanym z ICT poprzez raportowanie przed właściwymi organami.

Pewne podmioty finansowe ze względu na swoją wielkość lub rodzaj świadczonych usług mogą podlegać łagodniejszym wymaganiom. Dotyczy to między innymi małych firm inwestycyjnych, małych instytucji pracowniczych programów emerytalnych, instytucji płatniczych i instytucji pieniądza elektronicznego, które są zwolnione na podstawie szczegółowych przepisów.

Funkcje krytyczne lub istotne

Rozporządzenie wielokrotnie wskazuje na istotność funkcji krytycznych oraz istotnych, których zakłócenie może znacząco wpłynąć na wyniki finansowe, bezpieczeństwo lub ciągłość usług. Mają one także istotny wpływ na spełnianie warunków i obowiązków wynikających z udzielonego zezwolenia lub innych przepisów dotyczących usług finansowych. Osoby odpowiedzialne za analizę ryzyka muszą zwrócić szczególną uwagę na funkcje krytyczne lub istotne w kontekście współpracy z zewnętrznymi dostawcami ICT.

Risk Based Approach

Powyższe punkty dotyczące analizy ryzyka można połączyć w ramach modelu Risk Based Approach. To podejście koncentruje się na identyfikowaniu i zarządzaniu najważniejszymi rodzajami ryzyka w organizacji. Istota tego podejścia polega na tym, aby priorytetyzować te obszary ryzyka, które mają potencjalnie największy wpływ na działalność firmy.

Pierwszym etapem jest dokładna identyfikacja wszystkich ryzyk związanych z bezpieczeństwem ICT. Jest to możliwe, ponieważ wcześniej zmapowane zostało całe środowisko ICT w podmiocie finansowym. Ryzyka powinny zostać ocenione pod względem potencjalnego prawdopodobieństwa realizacji oraz konsekwencji wynikających z danego incydentu. Najmniej istotne są te o niskim prawdopodobieństwie i najmniejszych konsekwencjach, a najbardziej krytyczne są te o wysokim prawdopodobieństwie i znaczących konsekwencjach. Następnie organizacja priorytetyzuje ryzyka, koncentrując się na tych, które mają największy potencjał negatywnego wpływu na tę działalność i są najbardziej prawdopodobne. Takie działanie umożliwia efektywne alokowanie zasobów i uwagi.

Gdy ryzyka są zidentyfikowane, konieczne jest opracowanie skutecznego planu postępowania z ryzykiem. To obejmuje implementację narzędzi kontroli, które pełnią rolę „hamulców” zapobiegających incydentom i innym zagrożeniom. Jeżeli narzędzia kontroli okażą się niewystarczające, podmiot finansowy powinien przygotować alternatywne środki zaradcze. W przypadku gdy istniejące narzędzia kontroli nie obejmują wszystkich zidentyfikowanych ryzyk, konieczne jest dostosowanie polityk, procedur i innych narzędzi, które stosowane są do zabezpieczenia środowiska ICT. Skutkiem dobrze zrealizowanego procesu analizy i oceny ryzyka powinna być jedna z czterech strategii postępowania z ryzykiem: unikanie, redukcja, przeniesienie lub akceptacja.

Wartość podejścia opartego na ryzyku wynika również z możliwości generowania klarownych raportów dotyczących ryzyka. Ułatwia to komunikację z zarządem i organem nadzoru.

Zarządzanie ryzykiem jako proces holistyczny

Zarządzanie ryzykiem w kontekście usług ICT to kompleksowy proces, który wymaga współpracy różnych działów w organizacji. Istotne kompetencje są rozproszone między zespołami IT, cyberbezpieczeństwa, ryzyka, prawnymi i compliance. DORA nakłada dodatkowe obowiązki, szczególnie w zakresie szacowania ryzyka na dział procurement’u. Wprowadza także wymóg raportowania do zarządu o umowach z dostawcami ICT oraz nadzorowania ekspozycji na ryzyko związane z zewnętrznymi dostawcami. DORA wymaga też określenia i dokumentowania procesów zależnych od dostawców zewnętrznych oraz powiązań z nimi. W rezultacie organizacje finansowe muszą wdrożyć m.in bardziej kompleksowe procedury w ramach działu procurementu. Można zauważyć, że analiza ryzyka i bezpieczeństwa systemów IT często rozproszona jest w różnych działach, co może skutkować brakiem spójności i możliwości holistycznego spojrzenia na ryzyko.